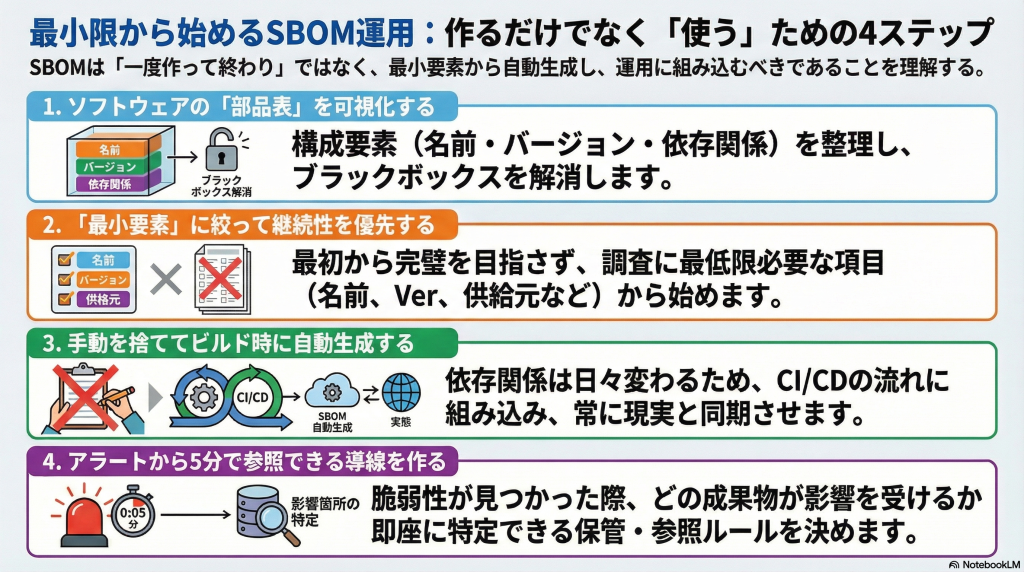

SBOM(Software Bill of Materials)は、ソフトウェアを構成する部品の一覧を記録した“部品表”です。ライブラリ名、バージョン、依存関係、供給元などを整理しておくことで、脆弱性が見つかったときに「影響を受けるか」を速く確認でき、ライセンス管理やサプライチェーン対策にも役立ちます。大切なのは、立派な一覧を一度だけ作ることではなく、最小要素から始めて自動生成し、ビルドやリリースに結び付けて更新し続けることです。

1. SBOMとは何か

1-1. SBOMの定義:ソフトウェアの“部品表”として何を記録するか

SBOMは、ソフトウェアを構成する部品を一覧化した情報です。ひとことで言えば、「この成果物の中に、どんな依存ライブラリやパッケージが、どのバージョンで入っているか」を示す部品表です。

ソフトウェアは自作コードだけで成り立つことは少なく、多くの場合はOSSライブラリ、パッケージマネージャの依存、コンテナのベースイメージ、OSパッケージなどの組み合わせで動いています。SBOMは、そうした構成要素を整理して、あとから追跡できるようにするための土台です。セキュリティ文脈で語られることが多いですが、本質は「構成管理を見える化すること」にあります。

たとえば、アプリケーションAのリリース物に「framework-x 2.1.0」「library-y 4.3.1」「base image z 1.2」といった部品が含まれていると分かれば、後日問題が起きたときに調査しやすくなります。逆に、何が入っているかが曖昧なままだと、脆弱性対応もライセンス確認も毎回ゼロから調べることになります。SBOMは、調査をその場しのぎにしないための記録です。

1-2. 何に効くか:脆弱性対応とライセンス管理での使いどころ

SBOMが特に効くのは、脆弱性対応とライセンス管理です。どちらも「何が入っているか」が分からないと始められないため、SBOMがあるだけで初動がかなり速くなります。

脆弱性対応では、あるライブラリにCVEが出たときに、自社のどの成果物が影響を受けるかを確認する必要があります。SBOMがあれば、対象ライブラリ名やバージョンを手がかりに影響範囲を絞れます。ライセンス管理でも同じで、GPL系や商用制限付きライセンスの部品が含まれていないかを確認するとき、SBOMがあると一覧ベースで見られます。

実務では、「脆弱性スキャンツールを入れたから十分」と思いがちですが、スキャン結果をどの成果物にどう結び付けるかが曖昧だと運用が崩れます。SBOMは、ツールの結果を受け止める台帳の役割も持ちます。つまり、検出そのものよりも、「検出結果を誰がどう使うか」を整理しやすくする点が大きな価値です。

1-3. 「作る」と「使う」は別:運用しないSBOMが機能しない理由

SBOMは、作っただけでは十分に機能しません。大事なのは「出力できること」よりも、「更新され、参照され、対応に使われること」です。

よくある失敗は、監査や顧客提出のために一度だけSBOMを作り、その後は放置してしまうことです。依存関係は日々変わるので、更新されないSBOMはすぐに現実とズレます。ズレたSBOMは、脆弱性対応でもライセンス確認でも誤判断の原因になり、むしろ「あるのに使えない」状態になります。

運用で見るべきなのは、「どのタイミングで生成するか」「どこに保管するか」「誰が参照するか」の3点です。SBOMは書類ではなく、成果物にひも付いた継続的な記録だと捉えると、導入後の設計がブレにくくなります。最初から完璧な運用を目指すより、使う場面を先に決めて、そこに必要な粒度で回し始めるほうが成功しやすいです。

2. 最小要素(Minimum Elements)で考えるSBOM

2-1. 最小要素の考え方:最低限そろえる情報の粒度

SBOMは、最初から全部入りを目指すより、まずは最小要素で始めるのが現実的です。重要なのは「あとで使える最低限」がそろっていることで、情報量の多さそのものではありません。

SBOMにはさまざまな項目を入れられますが、現場で最初に必要なのは、部品を識別して追跡できるだけの情報です。脆弱性対応やライセンス確認では、「その部品が何で、どの版で、どこから来たか」が分かれば多くの判断が前に進みます。逆に、細かいメタデータを大量に持っていても、更新されないなら意味が薄くなります。

導入初期は、「今のチームで継続的に更新できる粒度か」を基準にすると失敗しにくいです。最小要素に絞れば、生成の自動化や差分レビューにも乗せやすくなります。SBOMは台帳なので、立派さより継続性を優先する、という順番が大事です。

2-2. 最低限の項目例:名前/バージョン/識別子/依存関係/サプライヤ

最小要素としてまず押さえたいのは、部品の名前、バージョン、識別子、依存関係、サプライヤです。これらがあると、「何が入っているか」と「誰が供給したか」を最低限追えるようになります。

名前とバージョンは、部品を識別する最初の軸です。識別子は、PURLやCPEのように部品をより機械的に扱うための手がかりになります。依存関係が分かると、直接依存だけでなく間接依存まで追跡しやすくなります。サプライヤは、社内作成か外部提供か、どのベンダやプロジェクト由来かを示す情報として有効です。

実務では、名前とバージョンだけで始めても良いですが、後から識別子や依存関係がないと運用しづらくなりがちです。最初のテンプレートを作るときは、「脆弱性が出たとき、この情報だけで影響判定に入れるか」を自問すると不足が見えやすいです。最小要素は少ないほど良いのではなく、最小でも判断に使えることが条件です。

2-3. 自動化が前提:手作業SBOMが破綻しやすいポイント

SBOMは、基本的に自動生成を前提にしたほうがよいです。手作業で一覧を維持する運用は、依存が増えたり更新頻度が上がったりするとすぐに破綻します。

特にアプリケーション開発では、パッケージマネージャのロックファイル、コンテナベースイメージ、OSパッケージなど、複数の層に依存が広がります。これを人手で正確に書き起こすのは大変ですし、ビルドのたびに差分を追うのも現実的ではありません。手作業で作ると、抜け漏れや更新忘れが起きやすく、SBOMの信頼性が下がります。

自動化の基本は、「ビルドやリリースの流れにSBOM生成を組み込む」ことです。人が最後に確認するのは良いですが、生成そのものを人手に依存させないほうが長続きします。導入時に迷ったら、「誰かが更新を忘れてもSBOMが自動で出るか」をチェックポイントにするとよいです。

3. フォーマットの選び方(SPDX / CycloneDX)

3-1. SPDXが向くケース:ライセンス/コンプライアンス寄り

SPDXは、ライセンスやコンプライアンス文脈を重視したいときに向きやすいフォーマットです。OSS利用条件の整理や、配布物に含まれる部品のライセンス把握を重視する場面で相性がよいです。

SPDXは、もともとライセンス表現やソフトウェア識別の整理に強みがあります。そのため、「どの成果物に、どのライセンスの部品が入っているか」を管理したいときに扱いやすいです。法務や監査対応でSBOMが求められる場合、SPDXが候補に上がりやすいのはこの背景があります。

たとえば、社外配布ソフトウェアにOSSが含まれていて、ライセンス表記や再配布条件を確認したいなら、SPDXの適性が高いです。逆に、セキュリティ運用の自動連携を主目的にする場合は、他フォーマットのほうが扱いやすい場面もあります。SPDXは“ライセンスが重要な現場で強い”と覚えると整理しやすいです。

3-2. CycloneDXが向くケース:脆弱性/セキュリティ運用寄り

CycloneDXは、脆弱性対応やセキュリティ運用に寄せて使いたいときに向きやすいフォーマットです。サプライチェーンセキュリティや運用連携を意識する場面でよく選ばれます。

CycloneDXは、コンポーネント情報に加えて、脆弱性管理やサービス構成との連携を意識しやすい設計になっています。そのため、セキュリティツールやCI/CDの中で扱う場合に、運用しやすいと感じるチームが多いです。特に「SBOMを作って終わり」でなく、継続的な脆弱性対応フローへ乗せたい場合に候補になりやすいです。

たとえば、コンテナイメージやアプリ依存をCIで定期生成し、その結果を脆弱性確認に使う運用なら、CycloneDXは相性が良いです。もちろん絶対ではありませんが、「脆弱性運用に近い場所で使いたいならCycloneDXをまず見る」という考え方は実務で使いやすいです。

3-3. 現実的な選び方:顧客要件・ツール対応・運用負荷で決める

現実的には、SPDXかCycloneDXかを理想論だけで決めるより、顧客要件、ツール対応、運用負荷で決めるのがよいです。フォーマットそのものより、「今のチームで回るか」が重要です。

まず確認したいのは、顧客や取引先から指定フォーマットがあるかどうかです。次に、自社で使っている生成ツールやスキャンツールがどちらを扱いやすいかを見ます。最後に、社内で読む・配布する・保管する運用がどれだけ複雑になるかを確認すると、かなり現実的な判断ができます。

両方対応できるツールもありますが、最初から二重管理すると運用負荷が上がりがちです。まずは主フォーマットを1つ決めて回し、必要なら変換や別出力を後から検討するほうが無理がありません。フォーマット選定は思想の勝負というより、提出先と運用実態に合わせる判断だと考えると迷いにくいです。

4. 生成の基本:どこで、いつ作るか

4-1. 生成タイミング:mainマージ時/リリース時/ビルド時の考え方

SBOMは、ビルドやリリースの流れの中で自動生成するのが基本です。特に「いつの状態を正とするか」を決めておかないと、同じプロダクトでも複数のSBOMが並んで混乱しやすくなります。

mainマージ時に作ると、継続的な変化を追いやすいです。リリース時に作ると、外部配布物とひも付きやすくなります。ビルド時に毎回作ると、一番正確な成果物対応がしやすいです。どれが正解というより、「どの用途で使うSBOMか」に応じて選ぶのが実務的です。

最初の一歩としては、リリース成果物に対応するSBOMをビルド時またはリリース時に作る運用が分かりやすいです。mainマージごとに作る運用は便利ですが、保管や差分レビューのルールがないとノイズも増えます。まずは配布物やデプロイ物に対応したSBOMを安定して出せることを優先するとよいです。

4-2. 対象範囲:アプリ依存・OSパッケージ・コンテナイメージのどこまで含めるか

SBOMを作るときは、「どこまでを部品表に含めるか」を決める必要があります。アプリケーション依存だけで十分な場面もあれば、コンテナベースイメージやOSパッケージまで含めたい場面もあります。

たとえば、JavaScriptやPythonのアプリなら、まずはアプリ依存のライブラリ一覧が起点になります。一方、コンテナで配布する場合は、ベースイメージに入っているOSパッケージも脆弱性影響に関わるため、そこまで含めたくなります。対象範囲を広げるほど実態には近づきますが、そのぶん生成や運用は重くなります。

最初は「何を守りたいか」に合わせて範囲を決めるのがよいです。アプリ依存の管理が目的ならそこから始め、コンテナ運用で脆弱性対応を早くしたいならイメージ全体へ広げる、という順序で十分です。最初から全部を取ろうとすると、生成結果が大きくなりすぎて読まれなくなることがあります。

4-3. 成果物との紐づけ:SBOMを「どのアーティファクトのもの」として管理するか

SBOMは、必ず「どの成果物に対応するか」が分かる形で管理するべきです。SBOM単体で置かれていても、どのビルド・どのイメージ・どのリリースに対応するかが曖昧だと運用で使いにくくなります。

たとえば、コンテナイメージタグ、アプリのバージョン、GitのコミットSHA、ビルド番号などとSBOMを結び付けると、後から調査しやすくなります。これがないと、脆弱性対応時に「このSBOMは今動いている環境のものか」が判断しづらくなります。SBOMは一覧そのものより、成果物との対応関係が重要です。

実務では、リリースアーティファクトと同じ保管場所に置く、ファイル名やメタデータにバージョンやSHAを含める、といった形が扱いやすいです。SBOMを“参考資料”ではなく“成果物に属するファイル”として扱うと、運用上の迷いが減ります。

5. 運用の始め方:小さく回して育てる

5-1. 保管と配布:リポジトリ/リリース添付/レジストリのどこに置くか

SBOMは、作った後の置き場所まで決めておかないと使われません。保管先は、誰が参照するかと、どの成果物にひも付けるかで決めるのが基本です。

開発チーム内で差分レビューしたいなら、リポジトリ管理が向いています。配布物に添付したいなら、リリース成果物と一緒に置くのが分かりやすいです。コンテナ中心の運用なら、レジストリやイメージ管理の仕組みと合わせる方法も現実的です。それぞれに利点はありますが、参照される導線があるかどうかが一番重要です。

最初は「リリースに添付する」「CI生成物として保存する」くらいの単純な形で十分です。どこにあるか毎回探す運用だと、SBOMはすぐ使われなくなります。保管場所は“技術的に置ける場所”ではなく、“脆弱性対応時にすぐ取りに行ける場所”で考えると失敗しにくいです。

5-2. 更新ルール:差分レビュー、依存追加の承認、破壊的更新の扱い

SBOM運用では、生成だけでなく更新ルールを決めることが重要です。依存追加や大きな更新を、コード変更と同じようにレビュー対象にできると運用品質が上がります。

たとえば、新しいライブラリが入ったときに差分として見えるようにしておけば、「なぜこの依存が増えたのか」「ライセンスや脆弱性リスクは問題ないか」を会話しやすくなります。また、メジャーバージョンアップやベースイメージ変更のような破壊的更新は、SBOM差分でも目立ちやすくなるため、通常更新と分けて扱う判断材料になります。

最初から厳格な承認フローを作る必要はありませんが、少なくとも「依存追加がレビューで見える」「大きな変更が差分で分かる」状態は作っておきたいです。SBOMを台帳として生かすには、差分を見る習慣がかなり効きます。

5-3. 使う導線:脆弱性アラート→影響特定→対応の最短フロー

SBOMが運用で生きるのは、脆弱性アラートを受けたあとに影響特定へすぐ入れるときです。つまり、アラートからSBOM参照までの導線を短くすることが大切です。

理想的な流れは、「脆弱性情報を受ける → 対象部品名と版を確認する → SBOMで該当成果物を調べる → 影響があれば修正や更新方針を決める」です。ここでSBOMが見つからない、古い、成果物にひも付いていない、という状態だと初動が止まります。逆に、この導線が整っていると、セキュリティ専門でなくても対応に入りやすくなります。

運用に組み込むなら、脆弱性アラートの担当者がSBOMの保管場所を知っていること、見方が分かること、影響有無の判断ルールが最低限あることが重要です。SBOMは一覧そのものより、「アラートが来たらここを見る」という導線に置けているかで価値が決まります。

6. よくある落とし穴と回避策

6-1. 依存が抜ける:動的依存・プラグイン・ビルド時生成物

SBOMでよくある落とし穴は、依存が全部は載っていないことです。特に動的依存、プラグイン、ビルド時に生成される部品は抜けやすいです。

ツールは、ロックファイルやマニフェストから依存を取るのが得意ですが、実行時に読み込まれるものや、ビルド途中で取り込まれるものまでは見落とすことがあります。そのため、「SBOMを出したから完全に見えている」と思い込むのは危険です。SBOMは正確性が大事ですが、生成方法によって見える範囲が違うことを理解しておく必要があります。

回避策としては、まず生成対象の範囲を明示し、足りない層があるなら別の生成や補完を検討することです。たとえば、アプリ依存とコンテナ層を別々に見て統合する方法もあります。運用では、「抜けが起きやすい箇所はどこか」をチームで共有しておくだけでも事故を減らせます。

6-2. バージョンが曖昧:ロックファイル未整備、タグ運用のブレ

SBOMの精度を落としやすいのが、バージョン情報の曖昧さです。ロックファイルが整備されていない、タグだけで依存を取っている、ベースイメージを固定していない、といった運用だとSBOMの値も安定しません。

SBOMは“その時点の構成”を正確に写している必要がありますが、元になる依存管理が曖昧だと、生成結果も曖昧になります。たとえば、同じタグ名でも中身が変わるような運用では、後から「本当にこの版だったか」が分かりにくくなります。SBOMは依存管理の課題を隠すのではなく、むしろ可視化します。

対策は、ロックファイルを整えること、依存やベースイメージをできるだけ版固定すること、成果物とコミットやビルド番号を結び付けることです。SBOMを正しく運用したいなら、その前段の依存管理も最低限整える必要があります。

6-3. “出しただけ”で終わる:使われないSBOMを防ぐチェック項目

一番多い失敗は、SBOMを出しただけで終わることです。ファイルはあるのに、脆弱性対応でもライセンス確認でも参照されないなら、運用としては機能していません。

使われないSBOMには共通点があります。保管場所が分からない、成果物との対応が曖昧、更新タイミングが不定期、担当者が見方を知らない、といった状態です。つまり、問題はフォーマットよりも運用の導線にあります。使われるSBOMは、必要なときに迷わず取り出せる状態で置かれています。

簡単なチェック項目としては、「最新SBOMの場所をチームが知っているか」「脆弱性アラート時に参照される手順があるか」「リリースごとに更新されているか」の3点を見るとよいです。SBOMは作成より参照のほうが難しいので、“誰がいつ使うか”まで設計に含めるのが大切です。

7. まとめ

7-1. 最初のゴール:最小要素+自動生成+更新停止しない

SBOM導入の最初のゴールは、豪華な管理ではなく「最小要素で、自動生成できて、更新が止まらないこと」です。この3つがそろえば、運用の土台としてかなり強くなります。

最小要素があれば、部品の識別と影響調査に入れます。自動生成できれば、人手依存が減って更新漏れを防げます。更新停止しない運用になれば、SBOMが現実とズレにくくなります。逆に、どれかが欠けると、SBOMは存在していても実務で使いづらくなります。

最初から完璧な網羅性や大規模な統合を狙う必要はありません。まずは1つの成果物で、最小要素を安定して出し続けられることを目標にすると、運用の型が作りやすいです。SBOM導入は、規模より継続が先です。

7-2. 運用で効くポイント:差分レビューと影響特定の導線

運用で本当に効くのは、SBOMの差分が見えることと、脆弱性時にすぐ影響特定へ入れることです。ここができると、SBOMが“提出物”ではなく“使う台帳”に変わります。

差分レビューがあると、依存追加や大きな更新にチームで気づきやすくなります。影響特定の導線があると、アラートから対応までの初動が短くなります。どちらも派手ではありませんが、運用品質を底上げするにはかなり効きます。

もし導入の優先順位に迷うなら、「差分が見えるか」「脆弱性時に5分以内で参照先へ行けるか」を目安にするとよいです。この2つが回り始めると、SBOMの価値が現場で実感されやすくなります。

7-3. 成功条件:ツールよりルール(生成・保管・参照の仕組み化)

SBOM運用の成功条件は、ツール選定そのものより、生成・保管・参照のルールが仕組み化されていることです。どのツールを使うかは重要ですが、それだけでは運用は続きません。

生成タイミングが曖昧、保管場所が人によって違う、参照フローが決まっていない、という状態では、どんなフォーマットや生成ツールを選んでも使われにくいです。反対に、ルールが揃っていれば、フォーマットやツールを変えても運用は比較的維持しやすいです。SBOMは技術の話に見えて、かなり運用設計の話でもあります。

最初の一歩としては、「どの成果物に対して、いつ生成し、どこに置き、脆弱性対応時に誰が見るか」を決めるだけでも十分です。SBOM導入を成功させるのは、高機能なツールより、迷わず回せるルールです。

8. 参考リンク

- NTIA: Minimum Elements for an SBOM

https://www.ntia.gov/page/software-bill-materials - SPDX Specifications

https://spdx.github.io/spdx-spec/ - CycloneDX Specification Overview

https://cyclonedx.org/specification/overview/